En plus du mot de passe, l’utilisateur doit saisir un code temporaire généré sur son téléphone (ex. Google Authenticator, Authy).

👉 L’intérêt : même si un mot de passe est compromis, un attaquant ne peut pas se connecter sans le code unique.

Cela protège efficacement contre le vol de comptes et les accès non autorisés.

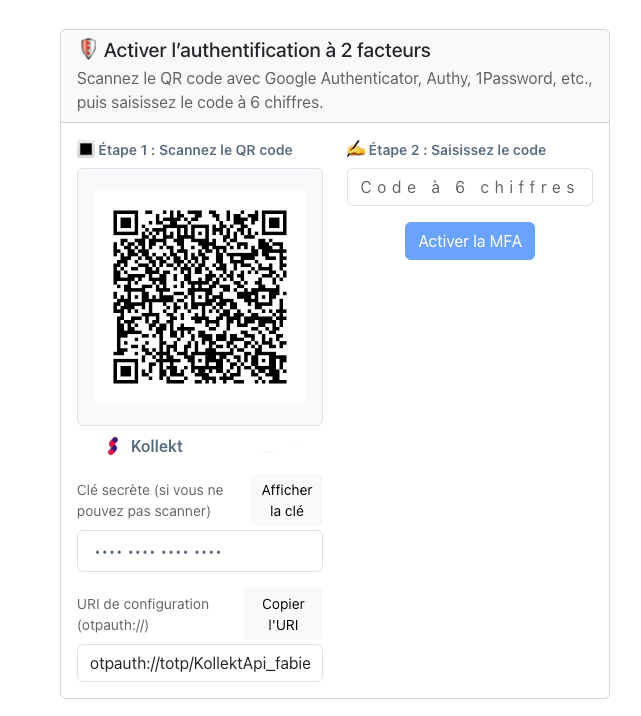

Activation du MFA

Chaque utilisateur peut activer le MFA depuis son profil

Lors de l’activation, un secret TOTP est généré et affiché sous forme de QR code.

L’utilisateur doit scanner ce QR code dans son application d’authentification (Google Authenticator, Authy, 1Password, etc.).

Pour finaliser, il doit saisir un code valide à usage unique afin de vérifier la configuration.

Une fois validé, le MFA est requis à chaque connexion (après login / mot de passe).

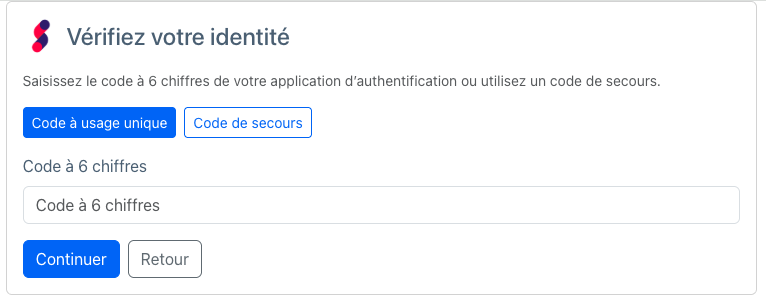

Connexion avec MFA activé

Après l’authentification par mot de passe, l’API exige un code MFA.

Sans ce code, aucun access token n’est émis (erreur d’authentification).

Le cycle de vie des tokens (access + refresh) reste inchangé, la seule différence est l’étape MFA obligatoire.

Désactivation du MFA

L’utilisateur peut désactiver le MFA depuis son profil sécurité après avoir renseigné un code valide.

La désactivation supprime le secret TOTP associé.

Les connexions suivantes ne nécessitent plus de code MFA.

Cas particuliers

Perte du device MFA : un administrateur peut réinitialiser le MFA d’un utilisateur, ce qui génère un nouveau secret lors de la réactivation.

Revocation tokens : toute activation ou désactivation du MFA invalide les refresh tokens existants pour éviter tout contournement.